고정 헤더 영역

상세 컨텐츠

본문

728x90

반응형

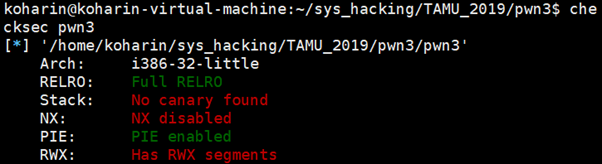

1. 보호기법 확인

FULL RELRO + PIE

PIE가 걸려있지만 실행 시 s의 주소를 출력해주므로 문제 X

2. IDA

S 변수의 주소를 구해준다.

S 변수의 크기는 0x12a = 298 바이트이고 [ebp-12Ah]에 위치하므로

S(298) + SFP(4) + RET(4) 인 stack 구조를 가질 것이다.

3. exploit

S의 주소로 리턴해서 쉘을 실행할 수 있도록 쉘코드를 s에 올려준다.

(NX가 걸려있지 않으니 가능)

728x90

반응형

'SYSTEM HACKING > CTF, etc' 카테고리의 다른 글

| [Codegate2018] BaskinRobins31 (0) | 2020.01.01 |

|---|---|

| simple_heap (0) | 2019.12.21 |

| [tuCTF] shella-easy (0) | 2019.08.23 |

| [HITCON-Training] lab4 : ret2lib (0) | 2019.08.18 |

| r0pbaby 풀고 정리 (0) | 2019.08.16 |